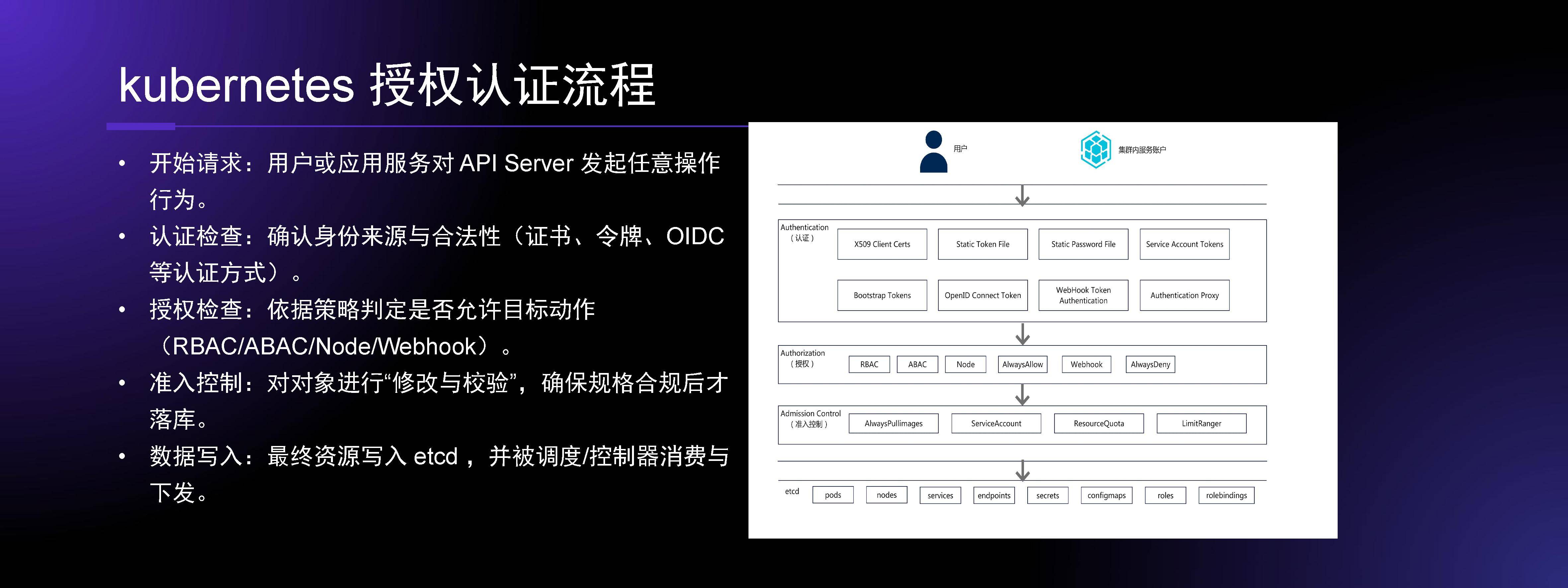

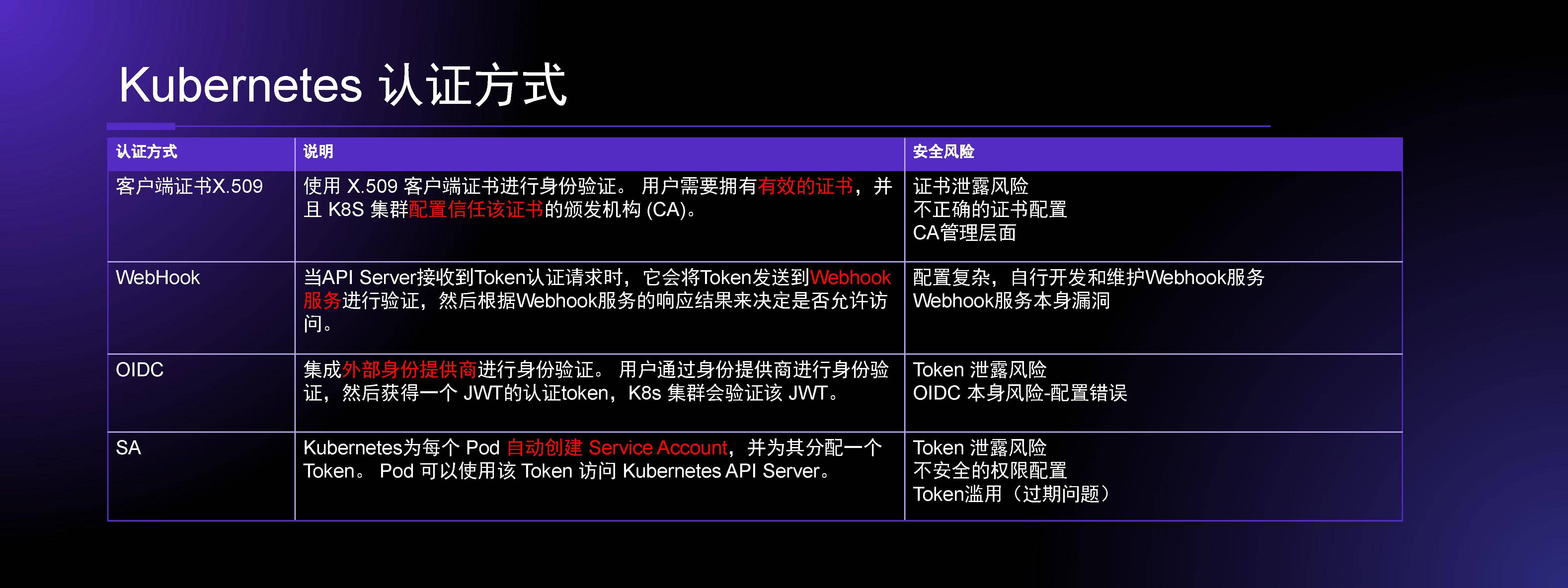

绿盟科技梅花K战队发布的《2025年Kubernetes RBAC安全风险研究报告》深入剖析了当前云原生环境中基于角色的访问控制(RBAC)机制所面临的典型安全挑战。报告首先系统梳理了Kubernetes授权认证的基本流程,涵盖客户端证书、OIDC、ServiceAccount及Webhook等主流认证方式,并指出各类方式在实际部署中可能引入的安全隐患,如Token泄露、CA配置不当或Webhook服务漏洞等。这些基础概念为后续对RBAC风险的分析奠定了坚实的技术背景。

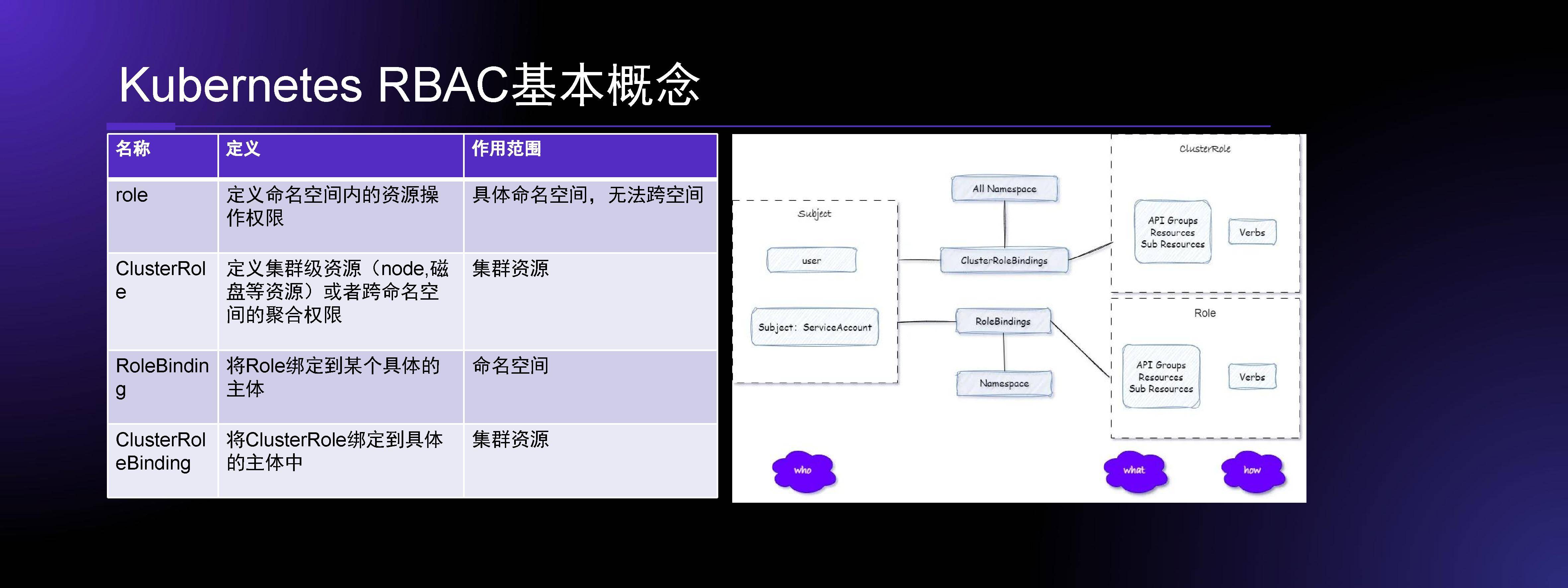

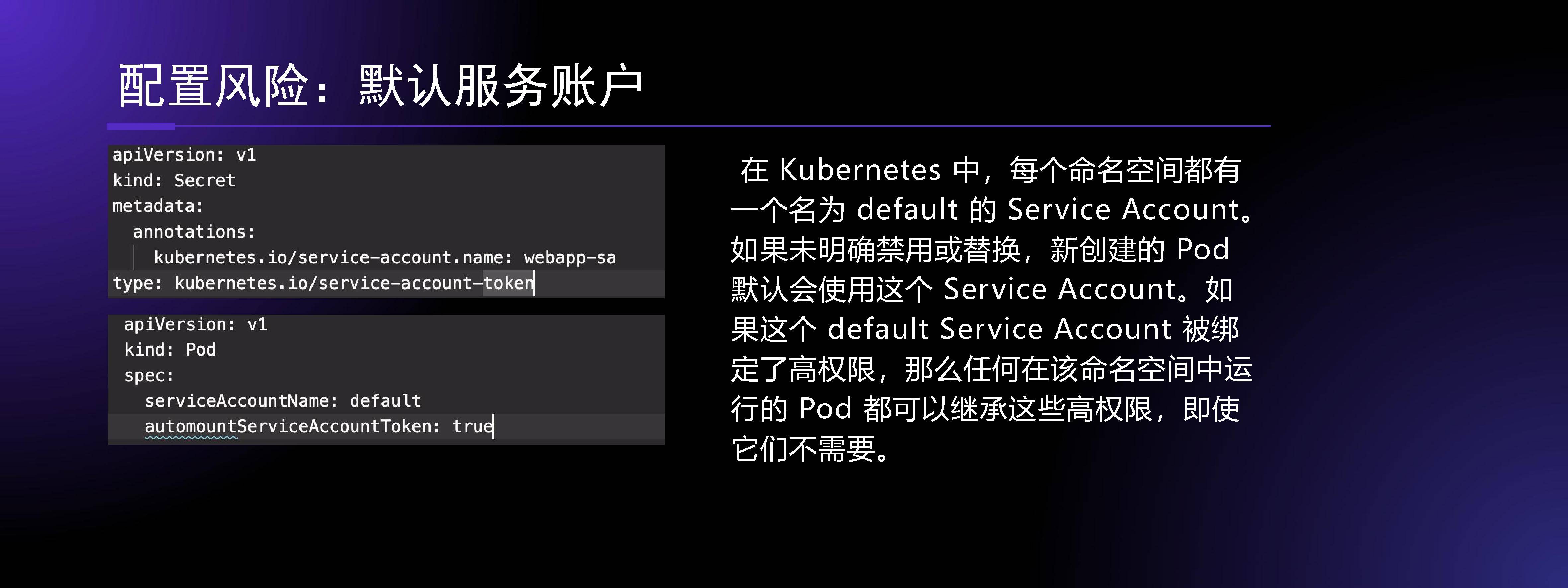

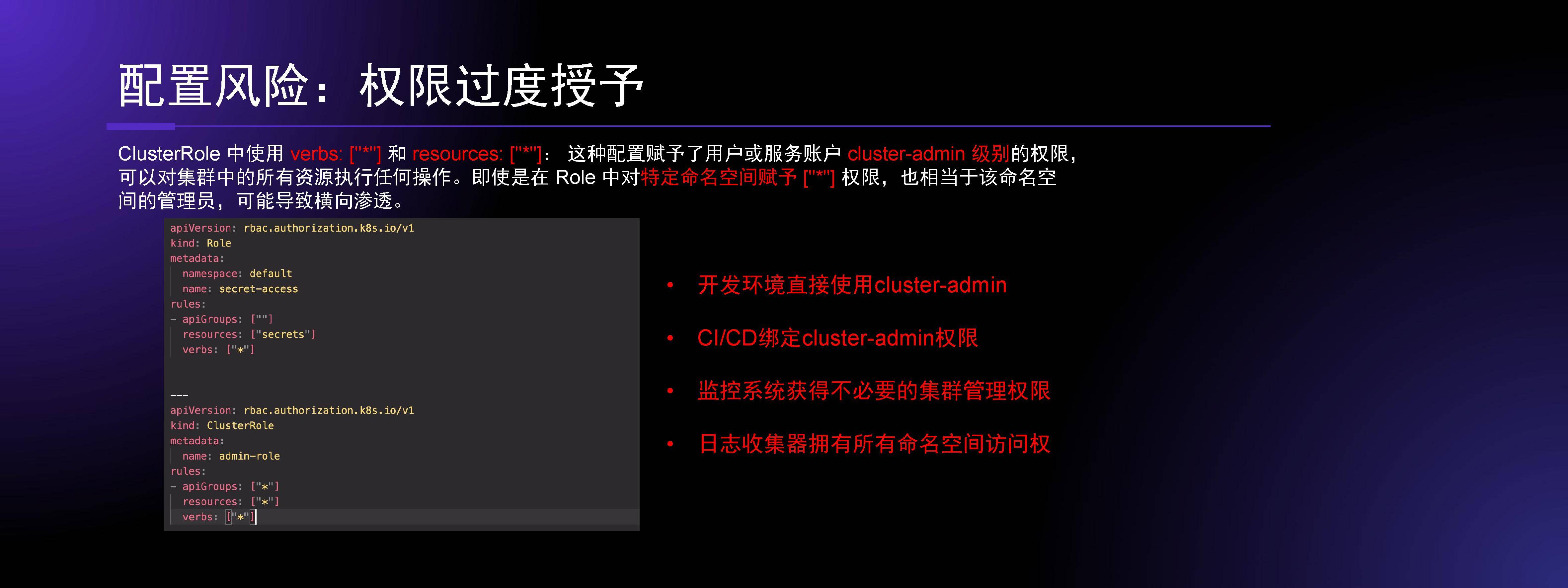

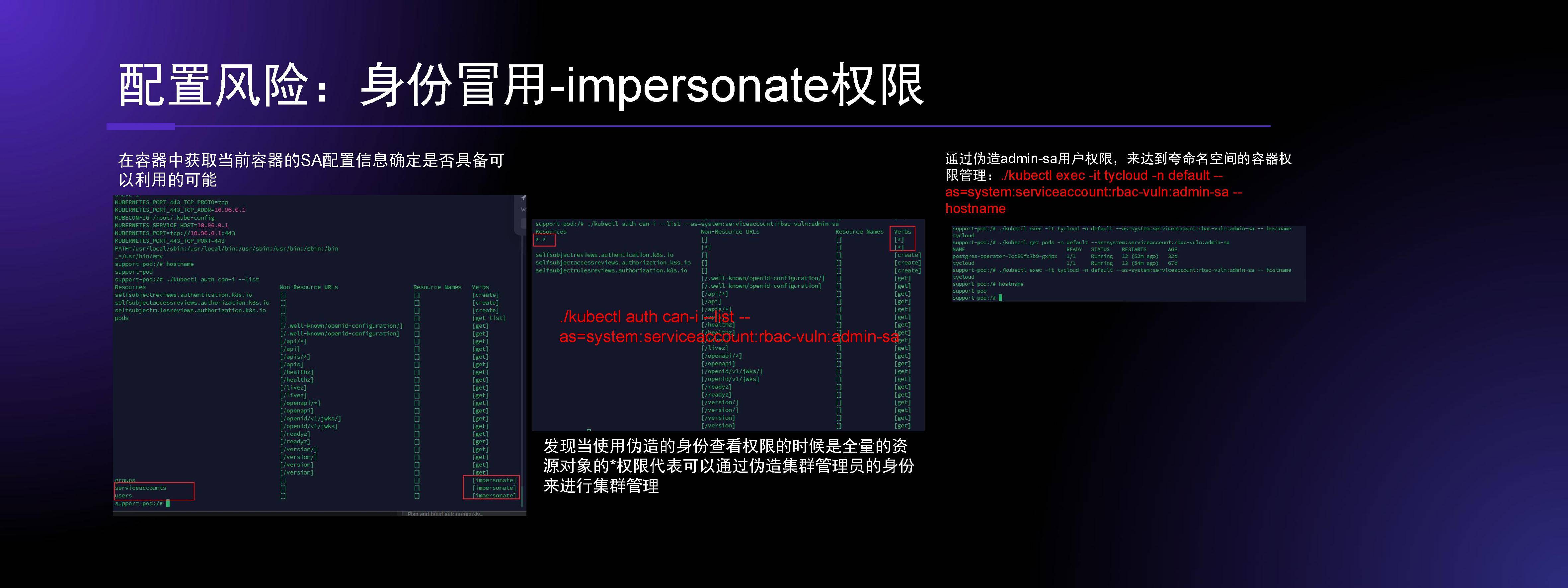

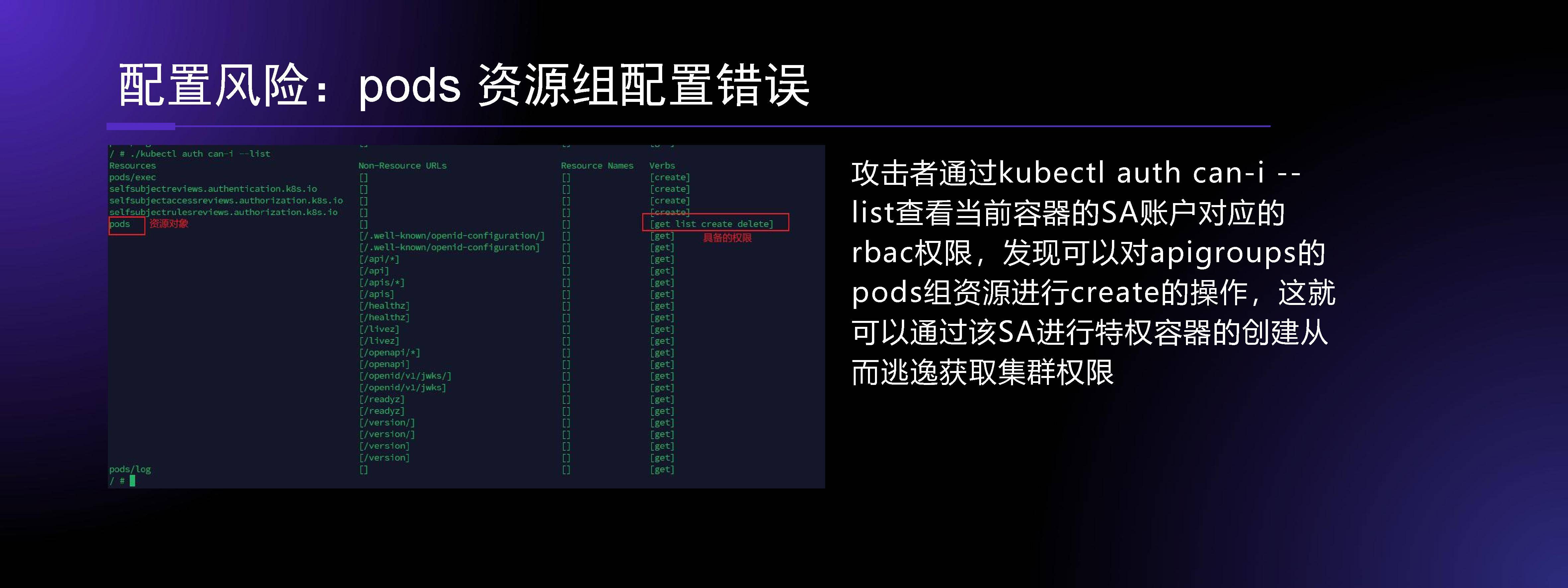

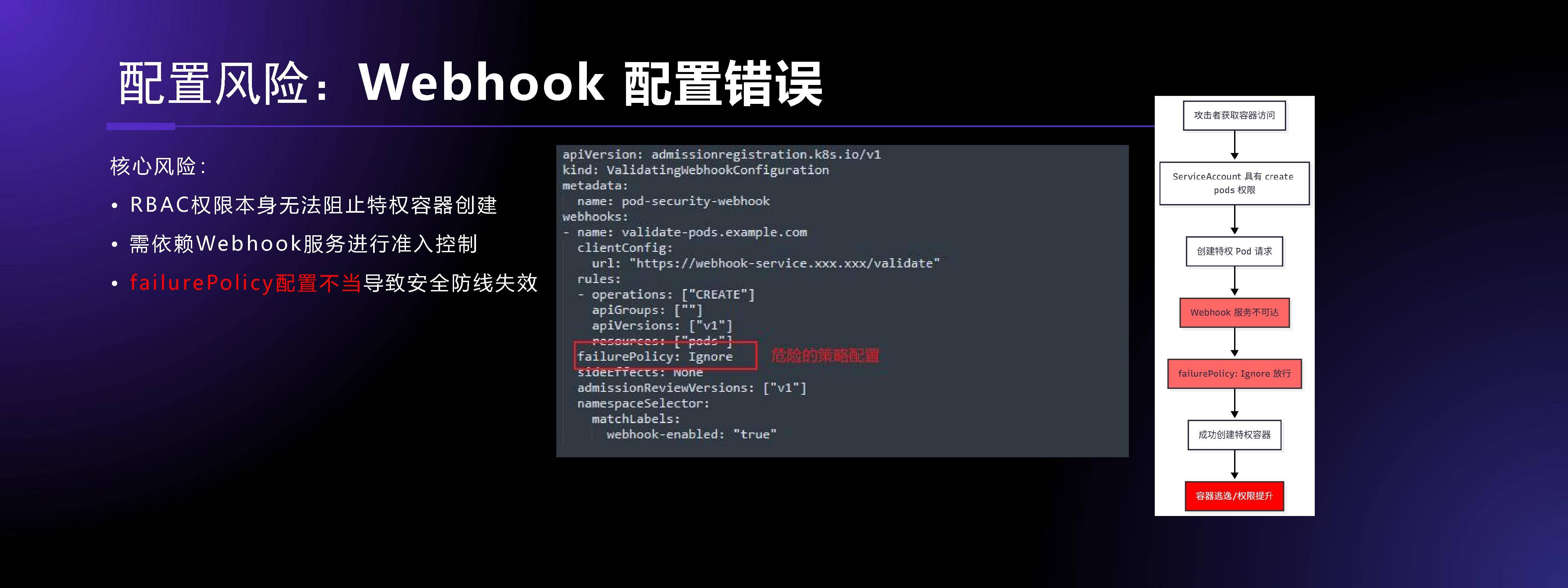

报告重点揭示了集群RBAC配置中的六大高危风险点:默认ServiceAccount被赋予过高权限、ClusterRole使用通配符“*”导致权限泛滥、impersonate权限被滥用于身份冒用、Pod资源组配置错误允许创建特权容器、Webhook准入控制策略失效,以及ServiceAccount对Secrets的过度读取权限。通过多个实战场景,如微服务架构下的权限横向移动、Nexus仓库凭据泄露引发的集群接管等,生动展示了攻击者如何利用这些配置缺陷完成从初始入侵到集群完全控制的完整攻击链。

尤为突出的是,报告不仅停留在风险识别层面,还提出了系统性的主动防御策略。强调“安全左移”理念,在CI/CD流程中嵌入RBAC策略审查;建议启用API Server审计日志与准入控制器联动,实时拦截高危操作;并倡导定期开展权限最小化评估与集群安全演练。这些措施共同构建起覆盖开发、部署、运行全生命周期的RBAC安全防护体系,显著提升集群面对复杂威胁的韧性与响应能力。

以下为报告节选内容